等待苍老师——记一次看片经历引发的DNS劫持事件

2014-03-26 19:42:08 来源:我爱运维网 评论:0 点击:

日前,久未联系的S君在基友群里发来一段消息:大家都懂得,二话不说,备好手纸,准备开始一段灵魂与肉体的交流!可是,打开后。。。尼玛,...

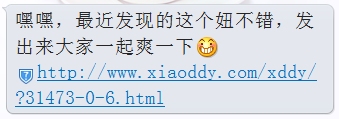

日前,久未联系的S君在基友群里发来一段消息:

此处创建了一段隐藏的窗口,通过图片访问本地路由器的修改页面

所以,如果遇到taobao有这种百年不遇的抽奖信息,不要以为是幸运之神降临到自己头上,很可能是你已经被盯上了。

大家都懂得,二话不说,备好手纸,准备开始一段灵魂与肉体的交流!

可是,打开后。。。

尼玛,裤子都脱了,你就给我看这个?!

细细一想,不对,里面必有猫腻,以S君的性格,不给大家发个苍老师的种子,至少也应该发一个全智贤的bikini写真啊。。。

于是,为了安抚还在愤怒中的二弟,我决定要一探究竟。

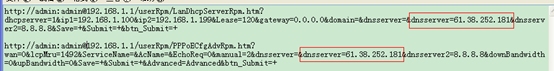

浏览网页的源码,在网页最下端,发现这样一段代码:

丫竟然赤裸裸引用了一个IP地址+8080端口的js

打开js一看,果然有猫腻:

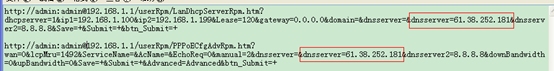

此处创建了一段隐藏的窗口,通过图片访问本地路由器的修改页面

对路由器DNS服务器进行修改

同时,代码还将路由器备用的DNS服务设为8.8.8.8(保证其他未被劫持的网站可正常访问)

讲到DNS劫持,想必大家都会对去年5月的54DNS劫持案印象尤深,日感染用户800w的数字,不禁让我们回想起来心有余悸。

劫持DNS后黑客可以做什么

- 情节较轻者,无非植入广告,盗取流量,比如这个案例:

http://wooyun.org/bugs/wooyun-2010-048954

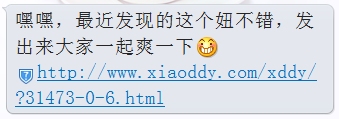

- 情节严重者,可以直接植入抽奖等虚假信息:

所以,如果遇到taobao有这种百年不遇的抽奖信息,不要以为是幸运之神降临到自己头上,很可能是你已经被盯上了。

- 更有甚者,可以直接仿冒购物、银行等页面,直接套取用户现金!

我们可以做什么

- 从攻击代码来看,黑客无非是利用了路由器默认用户名、密码是admin、admin的漏洞,因此,建议大家修改路由器的登录密码,防止被直接攻击

- 建议安装电脑管家、金山毒霸等安全软件,可以拦截非法的DNS篡改,有效地对DNS劫持、攻击进行拦截

- 对不放心的网页,使用安全联盟的DNS劫持恶意代码检测工具进行检测:http://zhanzhang.anquan.org/topic/dns_hijacking/

更多技术细节与防范措施,可以参见:

http://safe.it168.com/a2010/0118/839/000000839349_all.shtml

http://zhuanlan.zhihu.com/evilcos/19678721

http://www.secdr.com/dirs/3548.htm?bsh_bid=228672172

上一篇:网站被挂码(浏览器第一次打开会跳出博彩网站)

下一篇:如何避免路由器遭攻击

分享到:

收藏

收藏

评论排行

- ·Windows(Win7)下用Xming...(92)

- ·使用jmx client监控activemq(20)

- ·Hive查询OOM分析(14)

- ·复杂网络架构导致的诡异...(8)

- ·使用 OpenStack 实现云...(7)

- ·影响Java EE性能的十大问题(6)

- ·云计算平台管理的三大利...(6)

- ·Mysql数据库复制延时分析(5)

- ·OpenStack Nova开发与测...(4)

- ·LTPP一键安装包1.2 发布(4)

- ·Linux下系统或服务排障的...(4)

- ·PHP发布5.4.4 和 5.3.1...(4)

- ·RSYSLOG搭建集中日志管理服务(4)

- ·转换程序源码的编码格式[...(3)

- ·Linux 的木马程式 Wirenet 出现(3)

- ·Nginx 发布1.2.1稳定版...(3)

- ·zend framework文件读取漏洞分析(3)

- ·Percona Playback 0.3 development release(3)

- ·运维业务与CMDB集成关系一例(3)

- ·应该知道的Linux技巧(3)